En el era digital actual, nuestra protección en nuestros dispositivos móviles se ha en una una crucial. Con aumento de la crecimiento en nuestra dependencia creciente de nuestros smartphones, tablets y computadoras computadoras, la de salvaguardar nuestros propios datos nunca ha sido ha sido tan urgente. Los métodos métodos para desbloqueo han evolucionado de contraseñas simples y patrones a patrones a tecnologías avanzadas avanzadas la la huella dactilar dactilar y el facial, brindando un acceso más rápido y seguro rápido rápido a nuestros a.

El uso Uso de huellas para para el es una una de las innovaciones innovaciones en destacadas de el ámbito. Este método no solo no solo comodidad, sino que también garantiza también un de protección superior frente a frente no autorizados. A lo este artículo exploraremos diferentes diferentes de desbloqueo, desbloqueo PIN de de, contraseñas contraseñas de acceso y desbloqueo remoto como remoto My Device My Find y Find, My comprender para comprender cómo cada uno a la de de dispositivos dispositivos y podemos podemos el el acceso poner en riesgo en nuestra personal personal.

Ventajas de las Impresiones Digitales

El uso de impresiones digitales para el acceso de aparatos ha ganado reconocimiento por su alta seguridad. A diferencia de otros sistemas de acceso, como patrones o PIN, las huellas dactilares son únicas para cada individuo. Esto significa que es prácticamente inevitable que otra entidad pueda ingresar a un dispositivo sin la huella correspondiente, lo que hace que la protección de información personales sea considerablemente eficiente. Además, este sistema es ágil y práctico, lo que permite desbloquear el teléfono o la PC con únicamente un toque.

Otra importante ventaja de las impresiones digitales es la facilidad de uso. Los sistemas clásicos de desbloqueo, como claves y patrones, pueden ser dificultosos o difíciles de introducir correctamente. En contraposición, la autenticación por huella dactilar suprime la obligación de recordar combinaciones o series, facilitando a los usuarios el acceso a sus dispositivos. Esta facilidad también ayuda a una superior experiencia de usuario, ya que exclusivamente se requiere que acerquen su huella al sensor.

Además, la implementación de impresiones digitales en la protección de dispositivos móviles reduce el peligro de ataques como el phishing. Considerando que la impronta digital es un elemento de biometría que no puede ser simplemente copiado o robado, proporciona una capa extra de protección frente a métodos de acceso que dependen de datos que pueden ser comprometidos. Por lo tanto, el empleo de esta tecnología no únicamente mejora la protección, sino también adicionalmente ofrece confianza a los usuarios al proteger su data personal y importante.

Técnicas de Desbloqueo

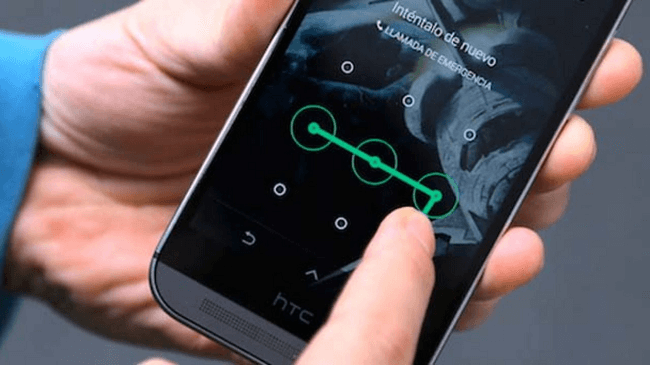

Los sistemas de desbloqueo más utilizados comprenden los dibujo de desbloqueo, el PIN de protección y la contraseña de acceso. Un dibujo de desbloqueo es particularmente común en teléfonos celulares, dado que facilita un acceso veloz mediante movimientos dibujados en su display. Los usuarios pueden personalizar su dibujo con base en su preferencia, si bien es crucial escoger un patrón que no resulte simple de adivinar.

El PIN de seguridad es otro sistema frecuente que consiste en teclear un código digital. Dicho sistema es fácil, ya que muchos aparatos permiten ajustes de entre 4 y 6 dígitos. Una protección adicional se puede lograr utilizando una mezcla de números que resulten obvios, tal como un cumpleaños o secuencias numéricas. Sin embargo es importante recordar que los códigos PIN pueden ser vulnerables cuando una persona mira al propietario al teclear su código.

Para concluir, una contraseña de acceso brinda un grado de protección más robusto, pues puede contener letras, cifras y símbolos. Dicho método es más idóneo para el desbloqueo de PCs y tablets, en los cuales la complejidad puede ser superior. Además, ofrece más opciones para crear una combinación única que proteja mejor la información personal y datos sensibles almacenados en su aparato.

Configuración de Seguridad en Equipos

La configuración inicial de seguridad en móviles y computadoras personales es esencial para proteger la data personal y garantizar que solo el dueño tenga entrada a sus datos. Existen diversas opciones para reforzar la protección, como el uso de una contraseña de acceso, un código PIN o un patrón de desbloqueo. Estas opciones no solo son la primera línea de defensa, sino que también permiten un ingreso más controlado y seguro a la información del usuario.

Sumado a esto de los métodos tradicionales, la huella digital y el reconocimiento facial se han vuelto comunes gracias a su conveniencia y efectividad. Estos métodos biométricos ofrecen un nivel superior de seguridad, ya que son singulares para cada individuo y resultan muy difíciles de replicar. La ajuste adecuada de estas alternativas es fundamental para garantizar que los dispositivos estén blindados de entradas no autorizados.

Sin embargo, es también importante recordar que la protección no se confinan solo al ingreso. Las configuraciones de seguridad deben extenderse a otros elementos, como la activación de sistemas de acceso a distancia como Find My Device y Encuentra mi iPhone. Estas herramientas permiten ubicar y resguardar dispositivos extraviados o robados, garantizando la protección de datos personales y evitan la necesidad de un restablecimiento de origen que podría conducir en la extravío de información relevante.

Dispositivos de Recuperación de Acceso

Las aplicaciones de restablecimiento de acceso son fundamentales para los usuarios que han perdido sus métodos de desbloqueo, como contraseñas, NIP de protección o patrones de acceso. Existen diferentes alternativas a disposición de los propietarios, como el reinicio de origen que permite borrar todos los archivos del dispositivo y restaurarlo a su condición original. Sin embargo, este proceso conlleva la destrucción de información privada, lo que puede ser un problema significativo para muchos. iCloud que no eliminen los archivos, si es posible.

Sobre todo para aparatos móviles, aplicaciones como Find My Device y Buscar mi iPhone son esenciales para la restablecimiento de ingreso. Estas aplicaciones permiten encontrar el dispositivo y brindar opciones para desbloquearlo de manera a distancia. A través de estas herramientas, los usuarios pueden restablecer sus contraseñas o incluso borrar sus archivos de forma protegida si creen que el dispositivo ha llegado en manos equivocadas. Asegurarse de tener estas herramientas es una fase importante de la protección de aparatos móviles.

Para aquellos que utilizan marcas específicas, existen soluciones como Mi Unlock para teléfonos de Xiaomi y Oppo ID para aparatos de Oppo, que facilitan al propietario desbloquear su dispositivo de forma protegida sin necesidad de perder la información guardada. Estas herramientas están creadas para ser fáciles de usar y seguras, ofreciendo una alternativa importante para quienes buscan recuperar el acceso a sus aparatos sin dificultades excesivas. La correcta configuración de estas aplicaciones de restablecimiento no solo agiliza el ingreso, sino que refuerza la protección de información personales.

Protección de Datos Personales

La protección de información privados se ha convertido fundamental en la época digital, especial con el incremento del uso de dispositivos móviles y ordenadores. Es crucial implementar técnicas de autenticación como impronta digital y reconocimiento facial, que no solo brindan facilidad, sino que aumentan la seguridad de la data guardada en los dispositivos. Estos métodos son más complejos de vulnerar en relación con los convencionales, como patrones de desbloqueo y código PIN.

Además, es necesario estar consciente de la configuración de protección en nuestros dispositivos. Establecer claves fuertes y utilizar instrumentos de desbloqueo remoto, como Find My Device o Buscar mi iPhone, puede ser crucial en la recuperación de dispositivos perdidos o sustraídos. En caso de que se dé la necesidad de recuperar datos, es fundamental tener bien definido cómo actuar sin renunciar a dilapidar datos importante, alineándose con una correcta práctica de salvaguarda de datos.

Finalmente, la educación sobre protección de aparatos portátiles es clave. Entender los riesgos ligados al empleo de apps y redes, así como la importancia de mantener plataformas en su última versión, ayuda a proteger nuestra información personal. Al utilizar métodos fiables de autenticación y ser proactivos en la salvaguarda de información, se puede mitigar el peligro de ingreso no autorizado y fortalecer la seguridad individual en el entorno digital.